IKEA är drabbad av en nätfiskeattack där mängder av mejl skickas till företagets anställda. Målet är att få mottagarna att klicka på bifogade, skadliga filer så att malware kan installeras på företagets datorer.

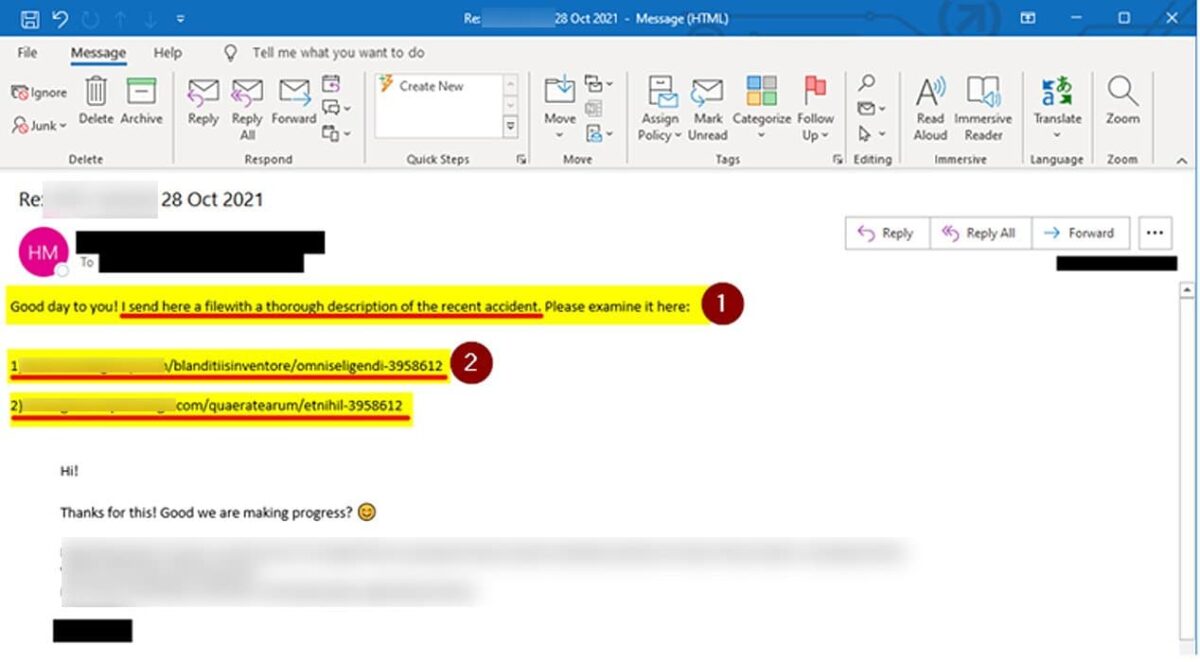

Attacken använder sig av ett tillvägagångssätt med stulna svarsmejl som gör att mottagaren kan luras att det ser helt legitimt ut. Svarsmejlen kommer från komprometterade mejlkonton och interna servrar enligt uppgifter.

Läs mer: Booking.com hemlighöll intrång – berättade inte om hackerattack

Nätfiskemejlen ser ut att komma från kollegor

IKEA har gått ut med en varning till alla sina anställda om nätfiskeattacken. I varningen står att nätfiskemejlen ser ut att komma från kollegor eller externa partners och att det ser ut som ett svar på en pågående konversation.

”There is an ongoing cyber-attack that is targeting Inter IKEA mailboxes. Other IKEA organisations, suppliers, and business partners are compromised by the same attack and are further spreading malicious emails to persons in Inter IKEA

En del av varningen från IKEA till sina anställda.

Läs mer: Aktieinvest utsatt för hackerattack med ransomware (oktober 2021)

Det finns en oro hos IKEA att anställda ska se att mejl fångats i karantän och släppa dem i tron att de fastnat där av misstag eftersom det ser ut att vara en pågående diskussion.

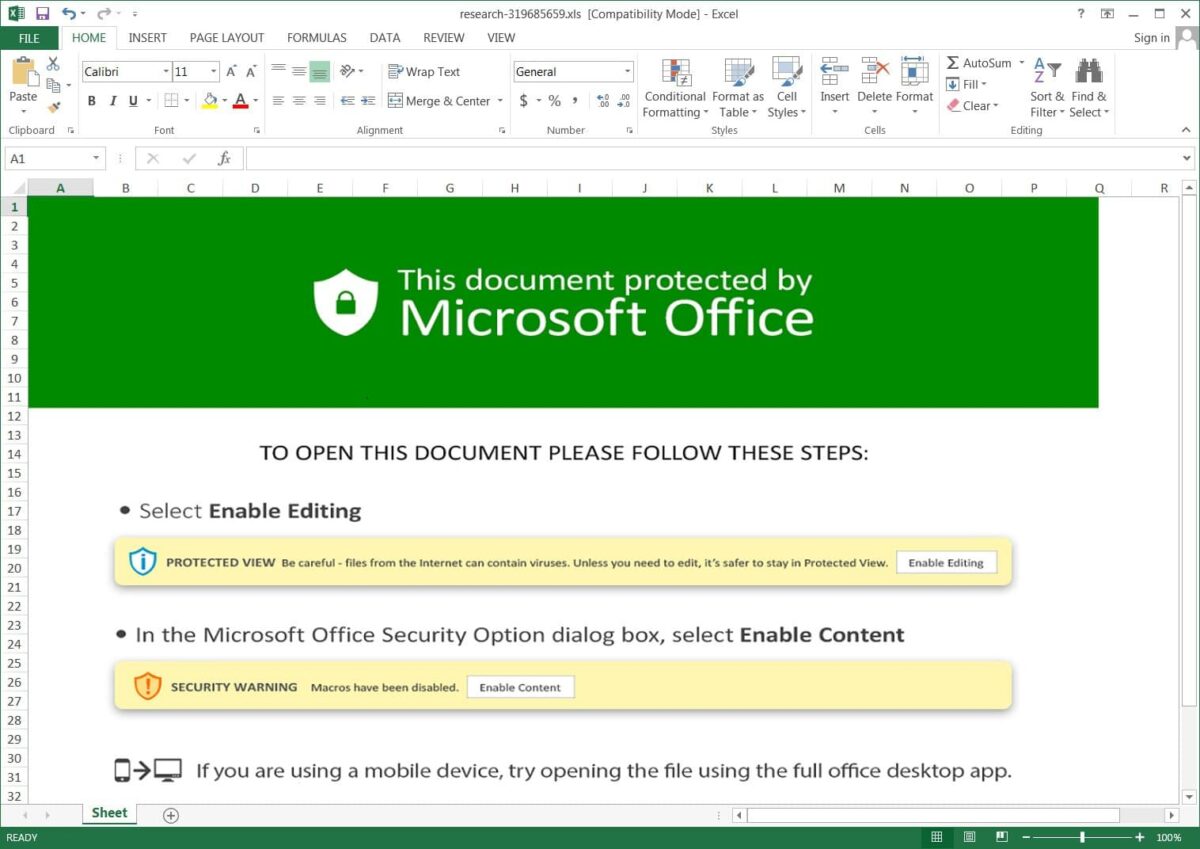

Krävs flera steg för att malware ska installeras på datorn

Den som gör misstaget att öppna den bifogade länken i ett nätfiskemejl behöver gå igenom flera steg innan datorn infekteras med malware. Så här går attacken till:

- En anställd på IKEA tar emot nätfiskemejlet på sin dator

- Personen klickar på den bifogade länken

- Filen charts.zip laddas ner till datorn

- Personen öppnar zip-filen och kör excel-dokumentet som finns i den

- Dokumentet har två knappar som personen måste klicka på – Enable Editing och Enable Content

När mottagaren har klickat på de två knapparna så får dokumentet tillstånd att köra sin skadliga kod. På sekunder har mappen C:\Datop skapats på datorn och de tre filerna besta.ocx, bestb.ocx och bestc.ocx laddats ner via internet.

Ocx-filerna döps sedan om med filändelsen .dll och körs med kommandot regsv32.exe för att malware-delen ska installeras i Windows. Voila, nätfiskeattacken lyckades och skadlig kod finns i datorn.

Läs mer: Hackerattack mot VPN-tjänst – tusentals svenskar drabbade

Malware som installeras är Qbot / QakBot / Quakbot

Den skadliga koden som installeras på datorn heter Qbot (kallas även QakBot och Quakbot).

Det är en så kallad trojan som gör det möjligt för cyberkriminella att kommunicera med datorn. Den vägen installeras andra former av malware som exempelvis kan användas för att hitta andra datorer på interna nätverk och sprida koden vidare.

Qbot gör det även möjligt att infektera datorer med så kallad ransomware som krypterar alla filer. Det gör att cyberkriminella kan kräva en rejäl lösensumma för att låsa upp filerna igen.

En annan trojan som ska vara delaktig i nätfiskeattacken är Emotet. Den har en liknande uppgift som Qbot men är i skrivande stund inte bekräftad.

Leave a Reply