Populära gratisverktyget CCleaner har fått en ovälkommen påhälsning av hackers. Applikationen som har laddats ner fler än två miljarder gånger fick en bakdörr inlagd av hackarna och man beräknar att 2,27 miljoner användare kan vara påverkade.

Enligt säkerhetsforskare på Cisco Talos höjdes varningsflaggor i deras system efter att CCleaner 5.33 släpptes. En snabb granskning visade att servern där applikationen finns för nerladdning haft en skadlig version för nerladdning sen den 15 augusti i år.

Först den 12 september slutade den skadliga koden spridas från servern i och med lanseringen av CCleaner 5.34. Servern har alltså serverat skadlig kod till besökarna i flera veckor – något som många inte ser på med blida ögon. Speciellt inte då CCleaner beräknas få fem miljoner nya användare varje månad.

Spridningen är potentiellt enorm med tanke på hur populär applikationen är och beroende på vad den skadliga koden gör kan skadan som görs bli oräkneligt hög. Enligt säkerhetsforskarna har de en god idé om hur det hela fungerar och allt pekar på relativt sofistikerade hackermetoder.

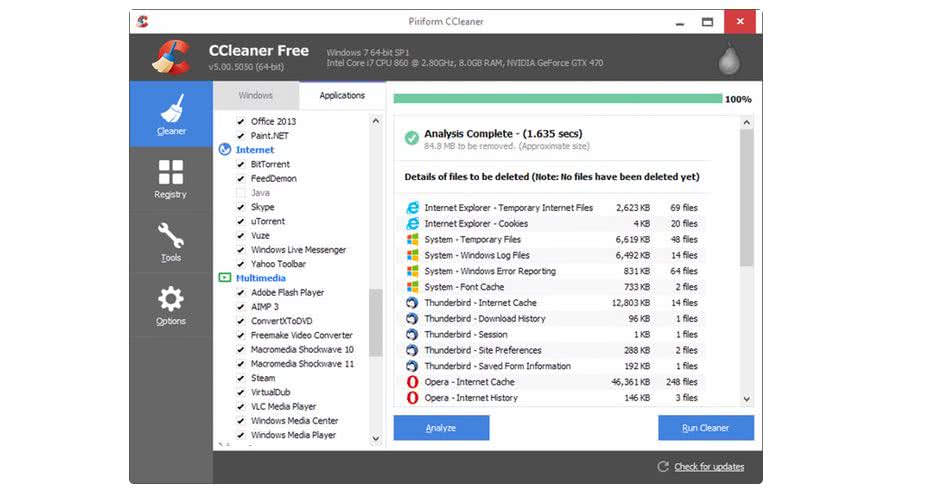

Den som installerat den skadliga versionen av CCleaner får initialt se information som namn på datorn, vilka program som finns installerade och processer som körs skickade till hackarnas egna server. Därefter kan personlig information hämtas från datorerna och ytterligare skadlig kod laddas upp.

En otrevlig detalj är att hackarna använder så kallad ”domain generation algorithm”, eller bara kort DGA, för att generera nya domäner som kan kontaktas om den första går ner. På så vis kan de fortsätta hämta data även om domänerna för servrarn tas ner en efter en.

Avast lugnar och säger att problemet är löst

Utvecklaren Piriform, som ägs av säkerhetsföretaget Avast, har försökt lugna de som är oroliga och säger att problemen är lösta från deras sida.

Hotet har stoppats på så vis att den dåliga servern är nere, och andra potentiella servrar har tagits ur kontroll för hackarna. Användare av CCleaner Cloud version 1.07.3191 har fått en automatisk uppdatering. Med andra ord, så vitt vi vet, har vi avväpnat hotet innan det kunnat göra någon skada, säger Paul Yung från Piriform.

Även om Piriform gör sitt bästa för att spela ner hotet från hackerattacken så är inte alla lika övertygade. Martijn Grooten på Virus Bulletin menar att Piriform kan vara lite väl nedtonade i sin beskrivning av hotbilden. Han säger att det är tämligen allvarligt och att det finns risk för en uppföljningsattack mot specifika användare.

Något Piriform-ägaren Avast menar är osannolikt. Enligt säkerhetsansvarige Ondrej Vlcek på Avast har säkerhetsföretaget analyserat de datorer som använder både CCleaner och Avast:s säkerhetsprogram. Vad de hittat är att hackarna inte lyckats aktivera fas två i attacken och därmed inte åsamkat skada för användarna.

2,27 miljoner är en stor siffra, så vi försöker inte nedstona det hela på något vis. Det är en seriös incident. Men baserat på all fakta som finns tror vi inte det finns någon anledning för användarna att få panik. Vad vi vet var nästa fas inte aktiverad. De förberedda något större men det stoppades innan hackarna fick chansen, säger Ondrej Vlcek i ett meddelande.

Enligt Ondrej Vlcek var det inte Cisco Talos som var först med att notifiera säkerhetsföretaget som hackerattacken. Istället ska det ha varit en okänd tredjepart som Avast valt att inte avslöja.

I skrivande stund vill inte Avast eller Piriform spekulera öppat kring hur attackerna har gått till eller vem som ligger bakom. Det ska inte finnas någon skadlig mjukvara kvar på berörd server och vi hoppas så klart att Piriform säkrar CCleaner för framtida hot.

1 Comment